相关文章

加密挖矿恶意软件卷土重来,超3500网站被植入门罗币挖矿脚本

7月22日,超过3500个网站被检测到植入门罗币(Monero)挖矿脚本。网络安全公司c/side发现,攻击者通过限制CPU使用率并将流量隐藏于WebSocket流中,规避传统检测手段。攻击者采用“保持低调,缓慢挖矿”策略,复用历史漏洞访问权限,重点针对未修补

101

黑客组织利用V2EX虚假招聘植入恶意软件,安全团队提醒防范

慢雾余弦7月28日披露,某黑客组织在V2EX平台以高薪职位为诱饵发布虚假招聘信息,并诱导求职者使用其提供的恶意代码仓库作为开发模板。该恶意代码一旦被执行,将导致设备感染恶意软件,可能引发加密货币资产流失及账户权限泄露。攻击者利用求职者对技术面试的信任,通过伪装

115

俄罗斯黑客组织GreedyBear利用恶意浏览器插件窃取超百万美元加密货币

安全机构Koi Security披露,俄罗斯黑客团伙GreedyBear利用150个恶意Firefox浏览器插件实施攻击,在过去五周内累计盗取超100万美元加密资产。该组织通过模仿MetaMask、Exodus等主流钱包应用的扩展程序,采用'扩展程序空心化'技

102

Visa招聘链上数据分析师 加入加密货币团队

Visa宣布招聘链上数据分析师加入其加密货币产品团队,工作地点为加利福尼亚州福斯特城,采用混合办公模式。该职位要求候选人掌握区块链与支付领域知识,需精通SQL/Python及数据可视化工具,并具备使用Dune、Allium、Artemis等链上数据分析平台经验

114

历史上哪些DeFi项目被黑客攻击过?如何防范?

本文系统梳理了Bybit、Sonne Finance等重大DeFi安全事件,深入剖析智能合约漏洞、闪电贷攻击等黑客常用手法,并提出多层次安全防护框架,包括技术防御、运营风险管理和生态协同,为2025年DeFi安全趋势提供前瞻性洞察。

0

慢雾安全团队警示利用EIP-7702的新型钓鱼攻击事件

安全团队慢雾核心成员余弦于8月31日发布安全警示,披露一起利用EIP-7702机制实施的新型钓鱼攻击事件。攻击者通过WLFI私募参与者泄露的私钥发起定向攻击,当用户使用MetaMask钱包执行gas注入或WLFI提取操作时,其资产会被自动转走。官方建议受害者可

101

黑客利用以太坊合约隐藏恶意npm包 安全公司揭露新型攻击手法

安全公司ReversingLabs最新研究揭示,黑客正通过以太坊智能合约实施新型攻击手法,将恶意指令隐藏于npm包中。监测显示,"colortoolsv2"和"mimelib2"两款恶意包自7月起活跃,其通过动态查询链上合约获取后续攻击指令,替代传统硬编码方式

104

安全公司Mosyle发现跨平台恶意软件ModStealer威胁加密资产安全

9月12日,安全公司Mosyle披露发现跨平台恶意软件ModStealer,该恶意软件专为绕过杀毒软件检测而设计,可感染Windows、Linux及macOS系统的浏览器加密钱包。其通过伪造招聘广告传播,重点攻击开发者群体,扫描浏览器钱包扩展、系统凭证和数字证

103

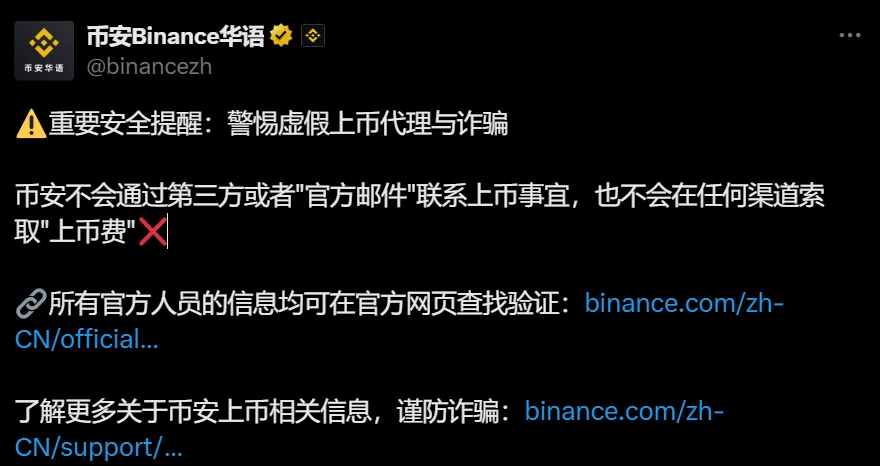

币安发布安全预警:警惕虚假上币代理与诈骗

币安于9月15日发布公告发布安全预警,明确声明该平台不会通过第三方或"官方邮件"渠道联系用户处理上币事务,且在任何场景下均不会主动索取"上币费",旨在防范虚假上币代理及诈骗行为。

98

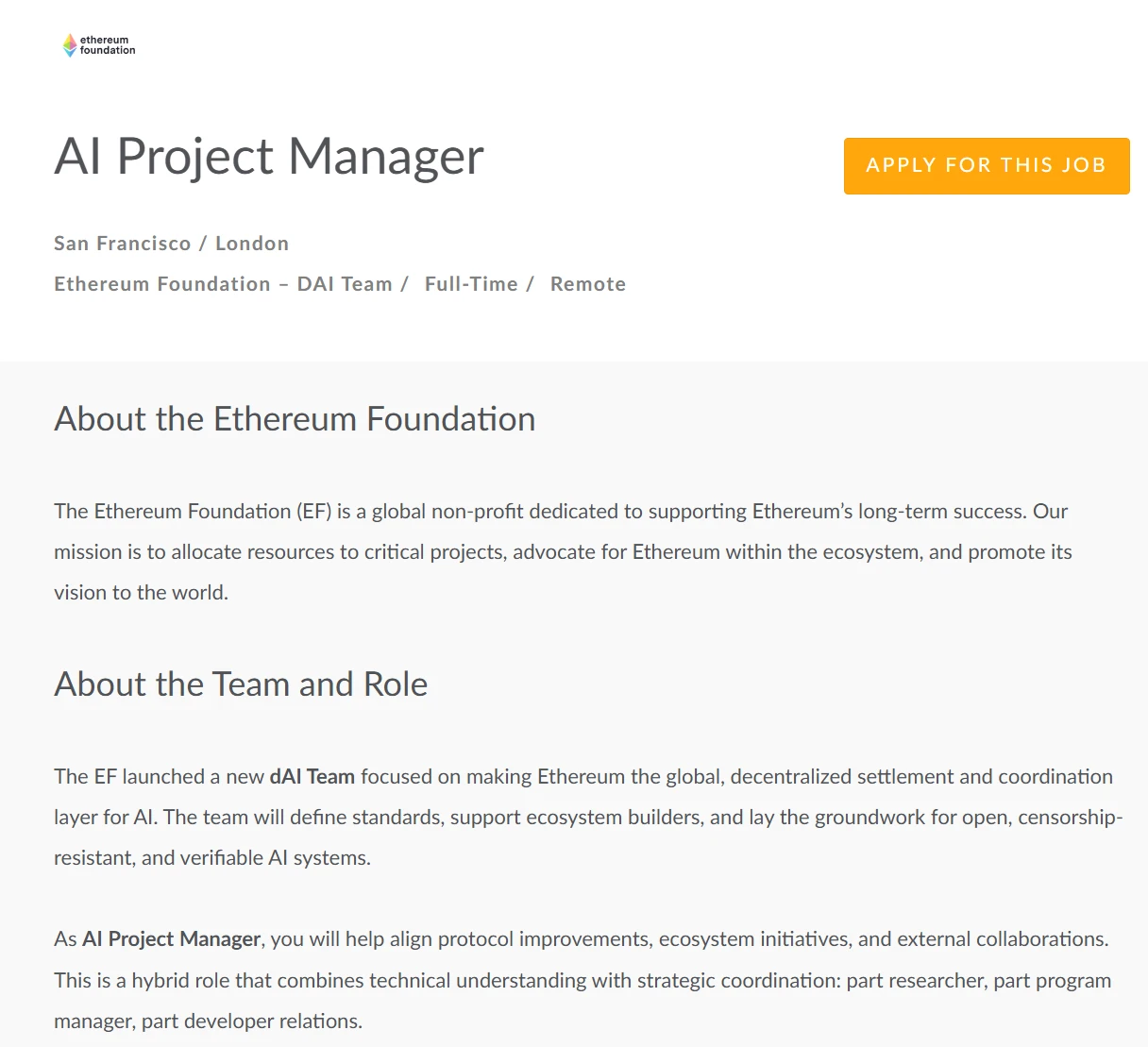

以太坊基金会启动DAI团队招聘 推动链上AI发展

9月16日,以太坊基金会官网披露,该机构已启动DAI团队招聘计划,面向全球开放AI项目经理与AI研究员两个核心岗位,旧金山地区候选人享有优先权。AI项目经理需主导协议改进、生态系统倡议及跨机构协作,重点推进智能体间协议标准化、可验证推理原语定义及跨L2基础设施

106